在数字化时代,网络安全已经成为一个备受关注的话题。随着科技的快速发展,恶意软件也在不断进化,其中TokenIM恶意软件便是当前网络空间中的一大隐患。本文将深入探讨TokenIM恶意软件的特征、工作原理,以及如何有效防范和应对这一威胁,同时也会结合一些实际案例,以便读者更好地理解这一复杂而又重要的主题。

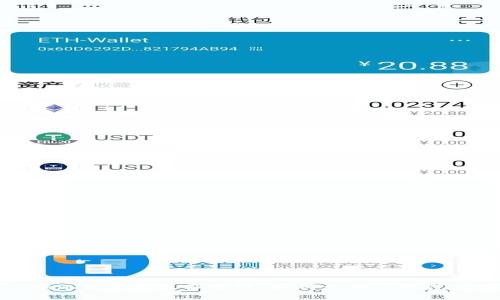

TokenIM恶意软件是一种专门针对在线用户,尤其是那些与加密货币相关的用户进行攻击的恶意程序。其设计初衷在于窃取用户的私密信息,比如钱包密钥、账户密码以及其他敏感数据。TokenIM的出现可以追溯到近年来加密货币市场的火爆,使得黑客们看到其中的巨大商业利益,从而纷纷尝试通过恶意软件来获取不当利益。

TokenIM恶意软件的工作机制非常狡猾。它通常通过伪装成合法应用程序或文件,诱骗用户下载。一旦用户点击并安装后,恶意软件便会开始在后台默默运行,潜伏在用户的设备中。它通过各种手段,比如截屏、键盘记录、以及访问浏览器历史记录等方式,来获取用户的个人信息。

除了数据窃取,TokenIM还具有自我复制与传播的能力。它可以通过网络共享、电子邮件附件,甚至是通过USB闪存驱动等方式快速传播,极大地增加了它感染其他设备的风险。这种特性使得TokenIM成为了一个非常危险的网络威胁,尤其是对于那些对网络安全认识不足的普通用户来说。

要有效防范TokenIM恶意软件,首先就必须学会如何识别它。以下是几种常见的识别方法和指标:

了解TokenIM恶意软件的工作方式是制订防范措施的第一步。以下是一些有效的防范策略:

定期更新操作系统和软件是防范任何恶意软件的重要措施。开发者通常会发布安全补丁以修复漏洞,恶意软件往往会利用这些漏洞进行攻击。因此,确保设备上运行的是最新版本的软件,能够有效降低被攻击的风险。

安装并定期更新可信赖的反病毒软件,可以帮助用户实时监控并阻止恶意软件的入侵。许多安全软件还提供实时保护功能,可以在恶意软件进入系统之前将其拦截,确保用户的数据安全。

下载应用程序或文件时,务必确认其来源的合法性。尤其是在涉及加密货币等高风险领域时,选择知名且可信的平台下载软件,以降低被恶意软件感染的几率。

无论使用何种防护措施,数据备份都是不可或缺的一环。定期备份关键数据至外部硬盘或云存储,可以在遭遇恶意软件攻击时,迅速恢复数据,减少损失。

提高自身的网络安全意识是保护设备的最佳策略之一。学习识别各种网络诈骗手段,了解基本的安全知识,可以有效避免被恶意软件攻击。

为了更好地理解TokenIM恶意软件带来的危害,这里提供一个实际案例。某用户在下载一款声称可以分析数字货币走势的应用时,并未意识到其背后的潜在风险。安装后不久,用户的加密货币钱包便遭到了黑客攻击,大量资金被转移。

经过调查,安全专家发现,该应用程序实际上是TokenIM恶意软件的伪装版本。它通过捕捉用户的输入密码,成功盗取了用户的私钥。这一事件不仅给用户带来了经济损失,也让其对网络安全的认知大幅提升。因此,在这起事件中,用户的安全意识和警惕性显得至关重要。

面对TokenIM恶意软件等各类网络威胁时,只有不断提高自己的安全意识和专业知识,才能更有效地保护自己。无论是个人用户还是企业,网络安全都是一项长期而复杂的任务。我们无法完全消除网络威胁,但通过合理的防范策略和持续的学习,我们可以在这场持久的战斗中,尽可能地减少损失,保护自己的数据和隐私。

此时此刻,网络安全不仅仅是技术问题,更是每一个互联网用户共同的责任。我们希望更多的人能够关注并参与到这场正义的战斗中来,共同营造一个更加安全的网络环境。在这个信息速度变化莫测的时代,任何一点警惕都可能成为保护自己的重要屏障。

leave a reply